Informationssicherheit vs. IT-Sicherheit:

Wo liegt der Unterschied?

von Daniel Straßberger, Informationssicherheitsbeauftragter bei der SAVISCON GmbH

Im Zuge der fortschreitenden Vernetzung und Digitalisierung nimmt die Informationssicherheit (IS) eine immer bedeutendere Rolle ein. Grade jetzt, während der Corona-Pandemie, haben viele Unternehmen, zumindest teilweise, auf Arbeit aus dem Homeoffice umgestellt. Das hat zur Folge, dass viele Geschäftsdaten nicht nur intern vor Ort, sondern auch über das Internet übertragen werden. Zudem haben mehrere medial viel diskutierte Ransomware-Angriffe in letzter Zeit gezeigt, welche gravierenden Auswirkungen der Verlust von Informationen haben kann.

Um die eigenen Geschäftsprozesse, aber auch die personenbezogenen Daten der Mitarbeiter und Kunden zu schützen, bietet es sich also an entsprechende Maßnahmen zu implementieren. Dabei tauchen vorrangig zwei Begriffe auf: Informationssicherheit und IT-Sicherheit. Da mag man sich fragen: Wo liegt der Unterschied?

Definition Informationssicherheit

Um einen Vergleich vornehmen zu können, schauen wir uns zunächst die beiden Begriffe etwas näher an. Das Bundesamt für Sicherheit in der Informationstechnik definiert im IT-Grundschutz Standard 200-1 die Informationssicherheit wie folgt:

„Informationssicherheit hat das Ziel, Informationen jeglicher Art und Herkunft zu schützen.“

Der klassische Ansatz dabei ist die Definition von Sicherheitszielen (auch Schutzzielen), üblicherweise sind das zunächst Vertraulichkeit, Integrität und Verfügbarkeit. Man möchte also verhindern, dass unberechtigte Personen auf Informationen zugreifen, sie verändern oder entwenden. Wichtig bei dem Zitat ist das Wort „jeglicher“. Informationen liegen nicht nur auf Servern oder Festplatten, sondern auch in Aktenordnern und besonders in den Köpfen von Menschen. Außerdem sind Informationen nicht nur Rezepte, Quellcode oder Steuernummern, auch das (Fach-) Wissen der Mitarbeiter sind wertvolle Informationen.

Definition IT-Sicherheit

Das BSI definiert IT-Sicherheit wie folgt:

„IT-Sicherheit als Teilmenge der Informationssicherheit konzentriert sich auf den Schutz elektronisch gespeicherter Informationen und deren Verarbeitung.“

Da haben wir es also: IT-Sicherheit ist ein Teilbereich der Informationssicherheit. Da heutzutage die meisten Informationen in elektronischer Form gespeichert sind, ist das Absichern von Servern, Netzwerken und Computern ein sehr wichtiger Aspekt. Daher wird oft generell von IT-Sicherheit gesprochen, das macht sich auch bei der Bezeichnung IT-Grundschutz bemerkbar, obwohl es sich dabei um ein Informationssicherheitsmanagementsystem (ISMS) handelt. Außerdem hat IT-Sicherheit zwei Silben weniger, wohl auch ein Grund, weshalb dieser Begriff gerne synonym zur Informationssicherheit verwendet wird.

IT-Sicherheit in der Praxis

Wir wissen nun, dass Informationssicherheit und IT-Sicherheit unterschiedliche Bedeutungen haben, aber wie wirken sich die beiden Konzepte in der Praxis aus? Wenn ein Unternehmen daran interessiert ist, seine Informationen zu schützen, bietet es sich natürlich zunächst an zur IT-Abteilung zu gehen und sie damit zu beauftragen Passwörter einzurichten, Datenbanken zu verschlüsseln und die Zugriffe zu überwachen. Hier sieht man, dass IT-Sicherheit vorrangig technische Kenntnisse benötigt. Das Unternehmen hat so zwar einige Maßnahmen umgesetzt, aber zum ersten ist nur ein kleiner Teilbereich der IT abgesichert und zum zweiten fehlt der systematische Aufbau. Wie kann das Unternehmen sicher sein, nichts vergessen zu haben? Sind diese Maßnahmen in sechs Monaten noch gut genug?

Informationssicherheit in der Praxis

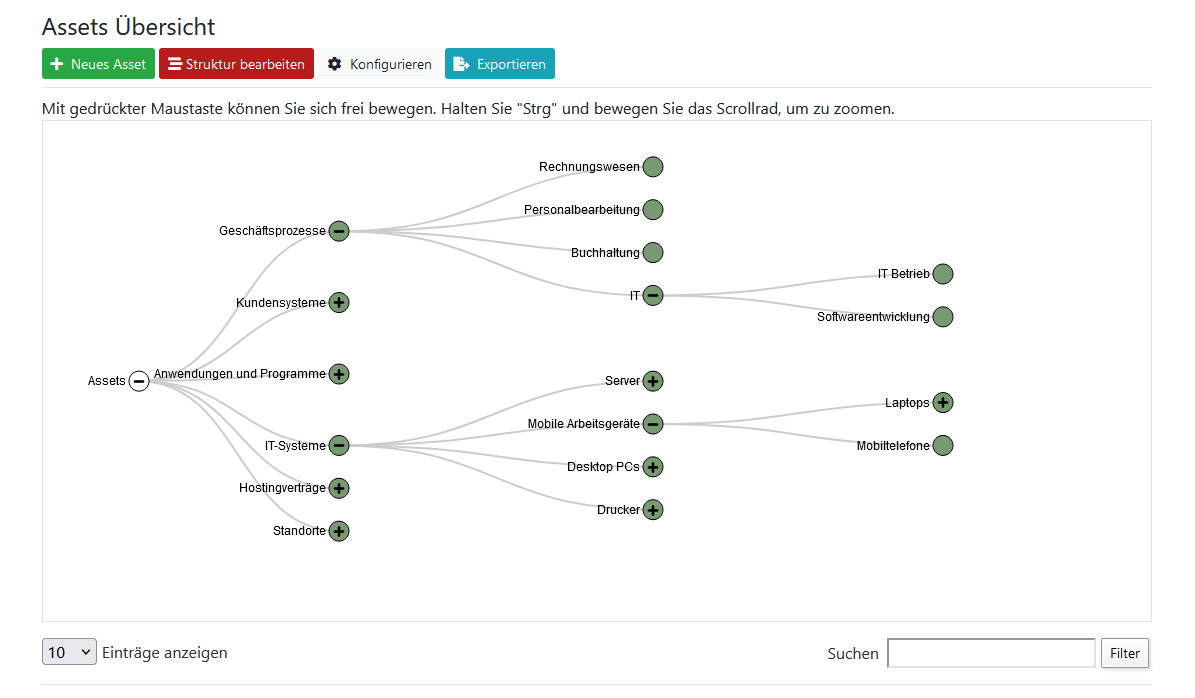

Bei der Informationssicherheit muss das Unternehmen als Ganzes betrachtet werden – oder zumindest ein klar definierter Teilbereich. Das wird dann als Geltungsbereich oder Informationsverbund bezeichnet. Außerdem sind Informationen nicht nur Bits und Bytes, sondern, wie wir weiter oben bereits festgestellt haben: „Informationen jeglicher Art und Herkunft“. Jedes Unternehmen muss erst einmal feststellen, welche Informationen wichtig sind, wo werden sie gespeichert, über welche Kanäle werden sie kommuniziert? Dazu muss die eigene Organisation abgebildet werden. Dazu wird üblicherweise mit dem Top-Down-Ansatz gearbeitet: Was sind die Hauptgeschäftsfelder, welche IT-Systeme werden genutzt, welche Programme laufen darauf? Werden die Dienste von Cloud-Anbietern genutzt, sind diese vielleicht sogar außerhalb der EU ansässig? Unterliegen Sie aufgrund Ihrer Geschäftstätigkeit bestimmten rechtlichen Anforderungen? Diese Überlegungen sind der Grundstein für erfolgreiches Arbeiten in der Informationssicherheit. Denn nur wenn Unternehmen ihre Organisation kennen, können Sie sie überhaupt erst richtig absichern.

Übersichtliche, grafische Darstellung aller Assets eines Unternehmens in unserem GRC-COCKPIT.

Persönliche Erfahrung als Informationssicherheitsbeauftragter

Anschließend brauchen Sie ein System, um die verschiedenen Abteilungen und möglicherweise die einzelnen Standorte Ihres Unternehmens zu koordinieren. Dabei wird auch schnell klar: Informationssicherheit kann nicht einfach als Glaskugel über eine Organisation gesetzt werden. Vielmehr muss sie ein Teil Ihrer Unternehmenskultur werden. Der Informationssicherheitsbeauftragte braucht die Unterstützung aller Mitarbeiter, eine gute Zusammenarbeit mit den Fachbereichsleitungen und nicht zuletzt auch Ressourcen und Bestärkung durch die Geschäftsführung.

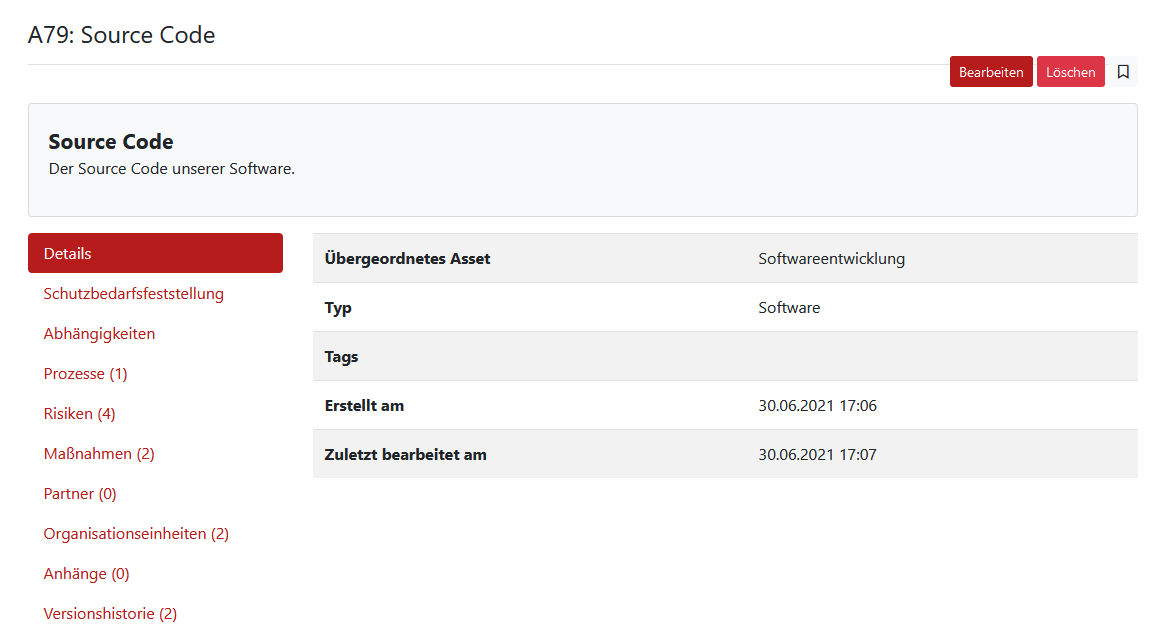

Ein solches Informationssicherheitsmanagementsystem kann sehr umfangreich sein und erfordert besonders am Anfang eine Menge Dokumentations- und Vorbereitungsaufwand auf strategischer Ebene. Auch im laufenden Betrieb kann es sehr schnell unübersichtlich werden. Uns hilft das GRC-COCKPIT dabei den Überblick über alle Informationen und Abhängigkeiten zu behalten.

Alles auf einen Blick: Risiken, Maßnahmen & Verknüpfungen in unserem GRC-COCKPIT.

Fazit

Informationssicherheit wird in der heutigen digitalen Landschaft nicht ohne IT-Sicherheit auskommen. Trotzdem ist es meiner Meinung nach wichtig die beiden Konzepte strikt voneinander zu trennen, denn sie brauchen ganz unterschiedliche Kenntnisse und stellen einen vor unterschiedliche Herausforderungen. Natürlich hilft es als Informationssicherheitsbeauftragter zumindest oberflächliche Erfahrung mit den technischen Aspekten der IT-Sicherheit zu haben, allein um die Kommunikation mit der IT zu erleichtern. Aber wenn Sie mich fragen, ob ich Informationssicherheit oder IT-Sicherheit mache, dann kann ich Ihnen eine klare Antwort geben: Bei IT-Sicherheit sammle ich weiter Erfahrungen, meine Umsetzung des ISMS bei der SAVISCON GmbH dagegen macht sehr gute Fortschritte. Dazu mehr in einem unserer nächsten Blog-Beiträge aus dem Projekt GRC@SAVISCON.

Über den Autor

Als zertifizierter ISMS-Manager und IT-Grundschutz-Praktiker ist Daniel Straßberger bei der SAVISCON GmbH als Informationssicherheitsbeauftragter tätig. Seit April 2021 kümmert er sich um den internen Aufbau des Informationssicherheitsmanagementsystems der SAVISCON GmbH und die Umsetzung aller relevanten Richtlinien und Themen im Bereich Informationssicherheit. Schreiben Sie Daniel Straßberger bei Fragen oder Anregungen zum Thema Informationssicherheit: daniel.strassberger@saviscon.de

Bild von Pete Linforth auf Pixabay

Bild von Pete Linforth auf Pixabay Pixabay

Pixabay

Zan

Zan Quelle: Bundesamt für Sicherheit in der Informationstechnik

Quelle: Bundesamt für Sicherheit in der Informationstechnik