NIS2: Warum viele Unternehmen noch zögern und was jetzt hilft

NIS2 nach Fristablauf: Warum viele Unternehmen noch nicht begonnen haben und was jetzt zählt

Die nationale Umsetzung der NIS2 Richtlinie gilt seit dem 6. Dezember 2025 in Deutschland. Die ursprüngliche Registierungsfrist beim Bundesamt für Sicherheit in der Informationstechnik endete am 6. März 2026. Spätestens seitdem ist klar: Die Anforderungen sind verbindlich, eine Karenzzeit gibt es nicht.

Gleichzeitig zeigt sich in der Praxis ein anderes Bild. Viele betroffene Unternehmen haben mit der strukturierten Umsetzung der NIS2 Anforderungen bislang noch nicht begonnen. Zahlen belegen das: Bis zum Ablauf der Registrierungsfrist am 6. März 2026 hatten sich lediglich rund 11.500 der ca. 30.000 Betroffenen beim BSI registriert. Das entspricht knapp 38 Prozent. Darüber hinaus zeigt sich, dass auch ein Teil der bereits registrierten Unternehmen bislang nicht mit der konkreten Umsetzung der NIS2 Vorgaben begonnen hat.

Kein Einzelfall, sondern Realität

Diese Situation ist kein Einzelfall. In Gesprächen mit Unternehmen aus unterschiedlichen Branchen zeigt sich, dass ein großer Teil der betroffenen Organisationen noch am Anfang steht oder sich weiterhin in einer Orientierungsphase befindet.

Das Bundesamt für Sicherheit in der Informationstechnik geht davon aus, dass in Deutschland rund 30.000 Unternehmen direkt oder indirekt unter den Anwendungsbereich von NIS2 fallen. Betroffen sind dabei nicht nur klassische Betreiber kritischer Infrastrukturen, sondern auch zahlreiche mittelständische Unternehmen aus Industrie, Logistik, Energie, Gesundheitswesen und digitalen Diensten.

Gleichzeitig weisen Verbände wie Bitkom seit Jahren darauf hin, dass regulatorische Anforderungen im Bereich der Informationssicherheit zwar bekannt sind, die konkrete Umsetzung im Unternehmensalltag jedoch häufig verzögert erfolgt. Gründe dafür sind fehlende Ressourcen, Unsicherheit über den eigenen Status und die Frage, wie ein sinnvoller Einstieg aussehen kann.

Bin ich überhaupt betroffen?

Eine der häufigsten Fragen lautet aktuell: Fällt mein Unternehmen überhaupt unter NIS2?

Für eine erste Einschätzung stellt das BSI einen offiziellen Selbstcheck zur Verfügung. Mit wenigen Angaben können Unternehmen prüfen, ob sie voraussichtlich unter den Anwendungsbereich der Richtlinie fallen.

Zum offiziellen BSI Selbstcheck:

Jetzt Betroffenheit prüfen

Dieser Test ersetzt keine rechtliche Prüfung, bietet aber eine gute erste Orientierung.

Warum viele Unternehmen noch nicht gestartet haben

Selbst wenn die Betroffenheit grundsätzlich klar ist, fällt der Einstieg vielen Unternehmen schwer. In der Praxis begegnen uns immer wieder ähnliche Herausforderungen:

Häufig wirken die Anforderungen komplex und abstrakt, eine klare Priorisierung fehlt, bestehende Maßnahmen sind zwar vorhanden aber nicht systematisch dokumentiert und Verantwortlichkeiten sind unklar verteilt. Hinzu kommt, dass NIS2 nicht nur technische Maßnahmen fordert, sondern auch organisatorische und prozessuale Themen adressiert, einschließlich der Verantwortung der Geschäftsleitung.

Gerade auf Ebene der Geschäftsführung bestehen häufig Unsicherheiten darüber, welche Pflichten konkret bestehen und welche Haftungsrisiken sich ergeben können.

Für diesen Zweck haben wir ein kompaktes GF Briefing zur NIS2 Richtlinie erstellt. Es richtet sich gezielt an Geschäftsführungen und Entscheider und zeigt verständlich auf, was NIS2 bedeutet, welche Verantwortlichkeiten bestehen und welche nächsten Schritte sinnvoll sind.

Zum GF Briefing NIS2:

Jetzt herunterladen

Erste Schritte oder Bestandsaufnahme

Unternehmen, die bereits begonnen haben oder einzelne Maßnahmen umgesetzt haben, stehen häufig vor einer anderen Frage: Wo stehen wir eigentlich wirklich und was fehlt noch?

Für diese Situation eignet sich eine strukturierte Bestandsaufnahme. Eine Checkliste hilft dabei, vorhandene Maßnahmen einzuordnen und Lücken sichtbar zu machen.

Unsere NIS2 Checkliste bietet einen strukturierten Überblick über zentrale Anforderungen und eignet sich sowohl für den Einstieg als auch zur Überprüfung des aktuellen Stands.

Zur NIS2 Checkliste:

Jetzt herunterladen

Orientierung für den Einstieg

Viele Unternehmen möchten sich zunächst grundsätzlich informieren, ohne direkt in die Umsetzung einzusteigen. Für diesen Zweck haben wir ein umfassendes NIS2 Whitepaper erstellt, das die Richtlinie, den Anwendungsbereich und die wichtigsten Anforderungen verständlich zusammenfasst.

Zum NIS2 Whitepaper:

Jetzt herunterladen

Frist verpasst bedeutet nicht handlungsunfähig

Auch wenn die Meldefrist verstrichen ist, bedeutet das nicht, dass sinnvolles Handeln nicht mehr möglich ist. Die Pflichten gelten weiter und Aufsichtsbehörden erwarten nachvollziehbare Fortschritte. Gleichzeitig ist zu beachten, dass das Versäumen der Registrierung bereits als Verstoß gegen gesetzliche Vorgaben gewertet werden kann und unter Umständen auch Bußgelder nach sich zieht. Umso wichtiger ist es, entstandene Lücken zügig zu schließen und die erforderlichen Maßnahmen strukturiert nachzuholen.

Entscheidend ist jetzt nicht Perfektion, sondern ein strukturierter Einstieg. Unternehmen sollten vermeiden, entweder in Aktionismus zu verfallen oder weitere Schritte aus Unsicherheit aufzuschieben. Beides führt selten zu belastbaren Ergebnissen.

Struktur statt Neustart

Ein pragmatischer Einstieg nach Fristablauf sollte klare Anforderungen, Risiken und Maßnahmen miteinander verbinden. Vorgefertigte Strukturen helfen dabei, nicht bei null zu beginnen, sondern auf einer belastbaren Grundlage aufzusetzen.

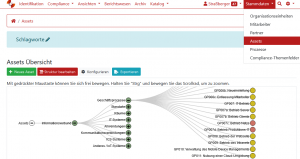

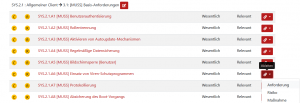

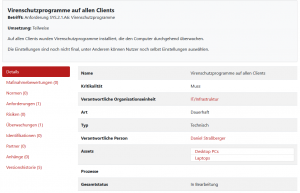

Genau hier setzt der NIS2 Kickstart mit dem GRC-COCKPIT an. Statt eines leeren Systems erhalten Unternehmen ein vorbereitetes System, in dem zentrale NIS2 Anforderungen, Maßnahmen und Risiken bereits strukturiert angelegt und miteinander verknüpft sind. So entsteht schnell Übersicht und Orientierung für die nächsten Schritte.

Mehr zum NIS2 Kickstart:

Jetzt Kickstart anfordern

Was Sie jetzt tun können

Je nach Ausgangslage bieten sich unterschiedliche nächste Schritte an:

- Prüfen Sie mit dem offiziellen BSI Selbstcheck, ob Ihr Unternehmen betroffen ist.

- Verschaffen Sie sich einen Überblick über die Anforderungen mit dem NIS2 Whitepaper.

- Informieren Sie die Geschäftsführung gezielt über Pflichten und Verantwortung mit dem GF Briefing.

- Prüfen Sie Ihren aktuellen Stand mit der NIS2 Checkliste.

- Starten Sie strukturiert in die Umsetzung mit dem NIS2 Kickstart.

„Wir unterstützen ein wirksames EU-Lieferkettengesetz, basierend auf den UN-Leitprinzipien Wirtschaft und Menschenrechte, das kleinere und mittlere Unternehmen nicht überfordert. […]“, so steht es im Koalitionsvertrag. Am 11. Juni 2021 hat der Deutsche Bundestag das Lieferkettengesetz in Deutschland verabschiedet. Mit diesem Gesetz wird erstmals die unternehmerische Verantwortung für die Einhaltung von Menschenrechten in den Lieferketten geregelt. Offiziell heißt es „Gesetz über die unternehmerischen Sorgfaltspflichten zur Vermeidung von Menschenrechtsverletzungen in Lieferketten (Lieferkettensorgfaltspflichtengesetz – LkSG)“ oder eben kurz: Lieferkettengesetz. Es sieht vor, dass Unternehmen ab 1.000 Mitarbeitern nachweisen müssen, dass ihre Lieferkette sicher ist. Dazu haben Unternehmen mit über 3.000 Beschäftigten bis Januar 2023 Zeit. Bei Unternehmen mit mehr als 1.000 Mitarbeitenden verschiebt sich die Frist um ein Jahr nach hinten auf Januar 2024. Was es für konkrete Anforderungen vorsieht und welche Sanktionen bei Non-Compliance drohen, lesen Sie in unserem Blog-Beitrag „

„Wir unterstützen ein wirksames EU-Lieferkettengesetz, basierend auf den UN-Leitprinzipien Wirtschaft und Menschenrechte, das kleinere und mittlere Unternehmen nicht überfordert. […]“, so steht es im Koalitionsvertrag. Am 11. Juni 2021 hat der Deutsche Bundestag das Lieferkettengesetz in Deutschland verabschiedet. Mit diesem Gesetz wird erstmals die unternehmerische Verantwortung für die Einhaltung von Menschenrechten in den Lieferketten geregelt. Offiziell heißt es „Gesetz über die unternehmerischen Sorgfaltspflichten zur Vermeidung von Menschenrechtsverletzungen in Lieferketten (Lieferkettensorgfaltspflichtengesetz – LkSG)“ oder eben kurz: Lieferkettengesetz. Es sieht vor, dass Unternehmen ab 1.000 Mitarbeitern nachweisen müssen, dass ihre Lieferkette sicher ist. Dazu haben Unternehmen mit über 3.000 Beschäftigten bis Januar 2023 Zeit. Bei Unternehmen mit mehr als 1.000 Mitarbeitenden verschiebt sich die Frist um ein Jahr nach hinten auf Januar 2024. Was es für konkrete Anforderungen vorsieht und welche Sanktionen bei Non-Compliance drohen, lesen Sie in unserem Blog-Beitrag „

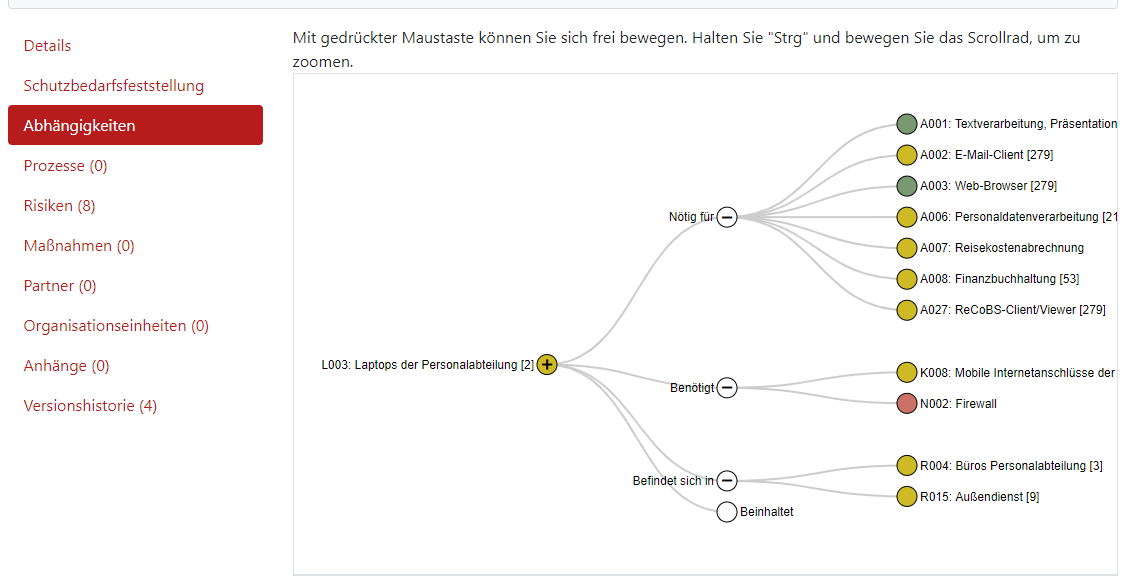

Mit dem SAVISCON GRC-COCKPIT lassen sich Abhängigkeiten ganz leicht darstellen und bearbeiten.

Mit dem SAVISCON GRC-COCKPIT lassen sich Abhängigkeiten ganz leicht darstellen und bearbeiten.