Datenschutz: neues, europäisches Bußgeldmodell der EDSA

Aktuelle Fälle: Datenschutz Bußgelder in Europa

von Karin Selzer, Consultant Compliance und Datenschutz bei der SAVISCON GmbH

Seit Einführung der EU-DSGVO im Mai 2018 wurden bereits zig Bußgelder aufgrund Datenschutzverstößen verhängt. Die Höhe der Bußgelder muss verhältnismäßig sein und ist von verschiedenen Faktoren abhängig, z. B. von der Schwere und Dauer der Verletzung oder der Anzahl an betroffenen Personen. Allein im Juli 2022 waren es laut GDPR Enforcement Tracker 24 Verstöße in Europa, verteilt auf folgende Länder:

- Spanien (17)

- Deutschland (2)

- Kroatien (2)

- Dänemark (1)

- Griechenland (1)

- Polen (1)

Datenschutz Bußgelder Juli 2022 in Deutschland

Bei den beiden deutschen Fällen handelt es sich um die Volkswagen AG und um ein Kreditinstitut.

Datenschutzverstoß Volkswagen AG

Am 26.07.2022 legte die Landesdatenschutzbeauftragte von Niedersachsen (Barbara Thiel) ein Bußgeld in Höhe von 1,1 Millionen Euro für die Volkswagen AG fest. Grund sind Datenschutzverstöße in Zusammenhang mit dem Einsatz eines Dienstleisters bei Forschungsfahrten für ein Fahrassistenzsystem zur Vermeidung von Verkehrsunfällen.

Am Fahrzeug fehlten Hinweisschilder mit einem Kamerasymbol und den weiteren vorgeschriebenen Informationen für die datenschutzrechtlich Betroffenen, in diesem Fall die anderen Verkehrsteilnehmenden. Diese müssen bei einer Datenverarbeitung unter anderem darüber aufgeklärt werden, wer die Verarbeitung zu welchem Zweck durchführt und wie lange die Daten gespeichert werden (Art. 13 DSGVO).

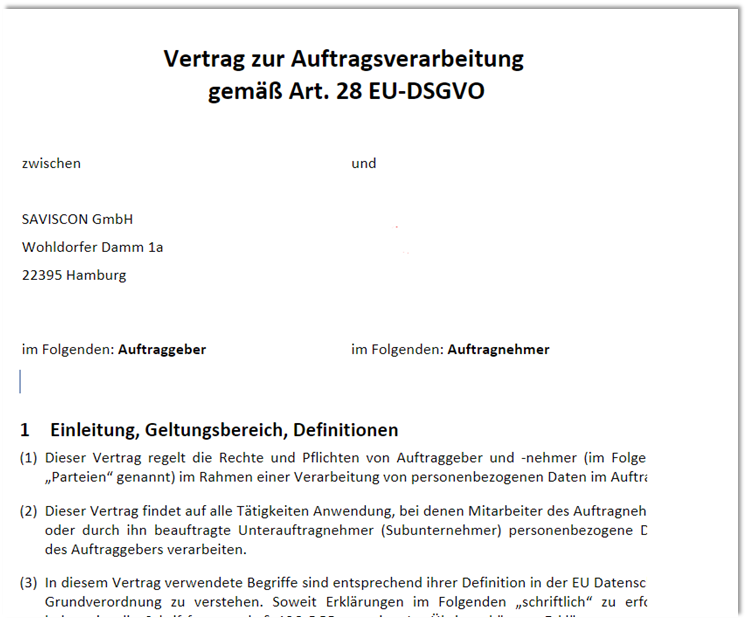

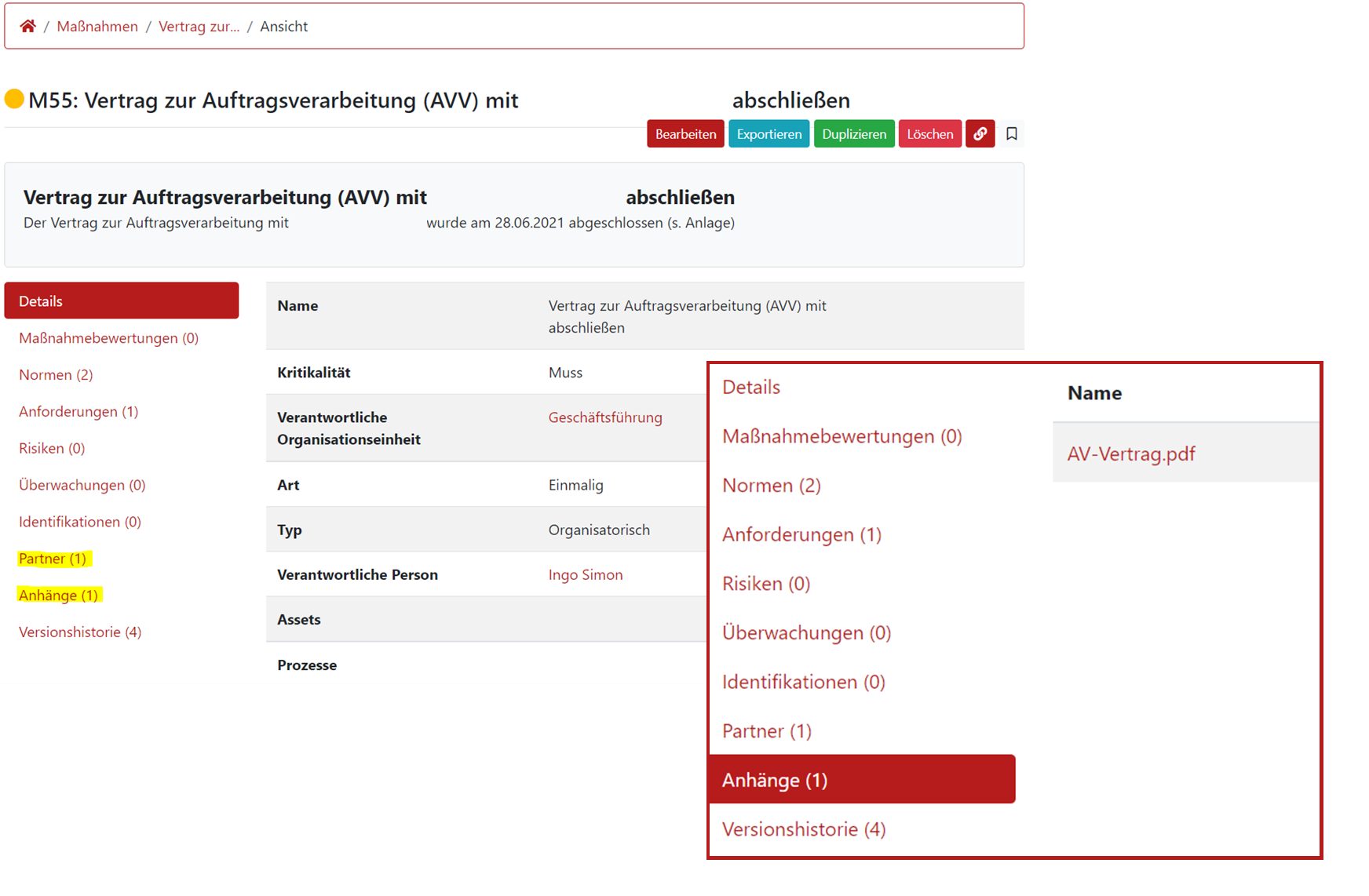

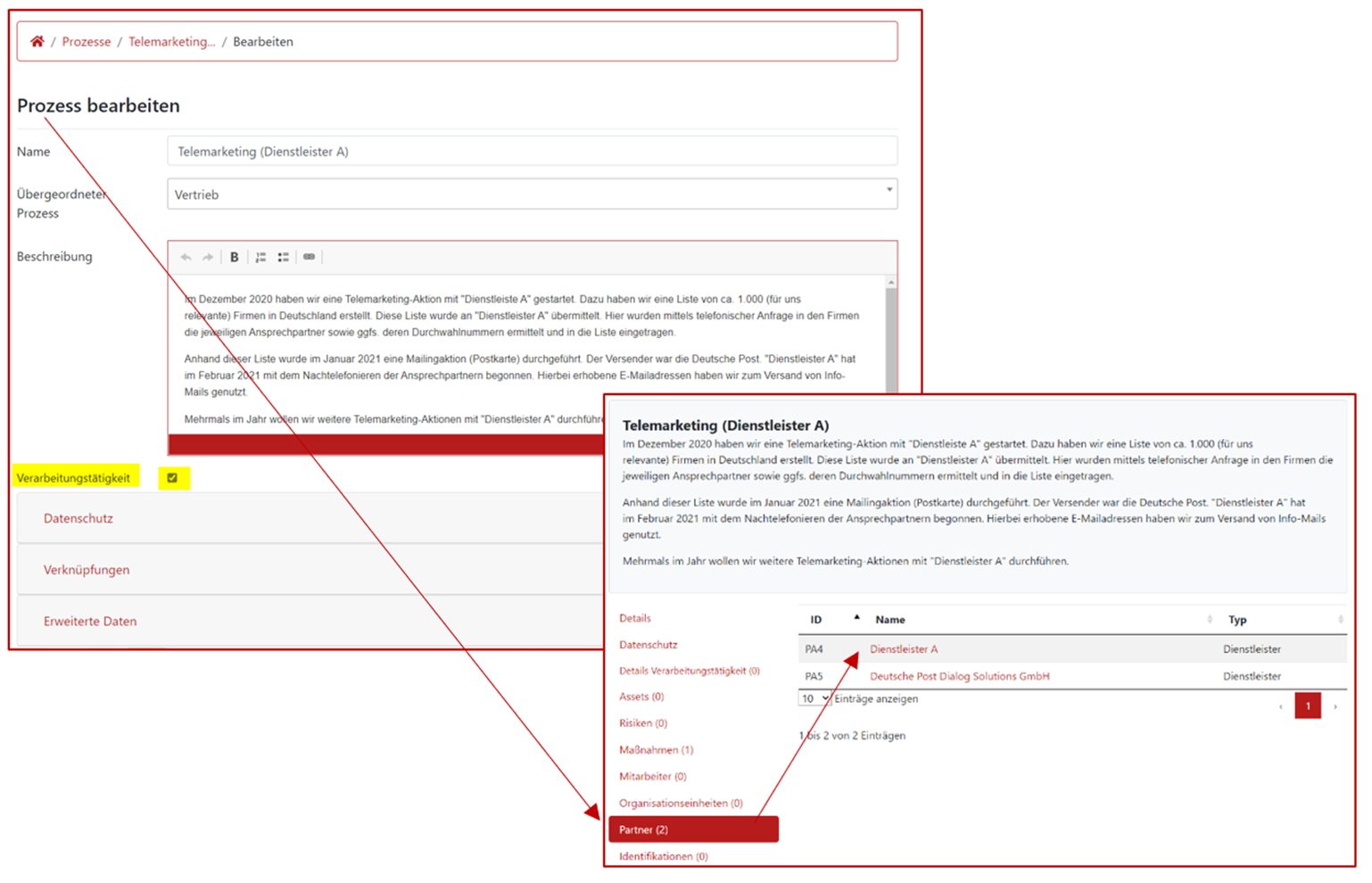

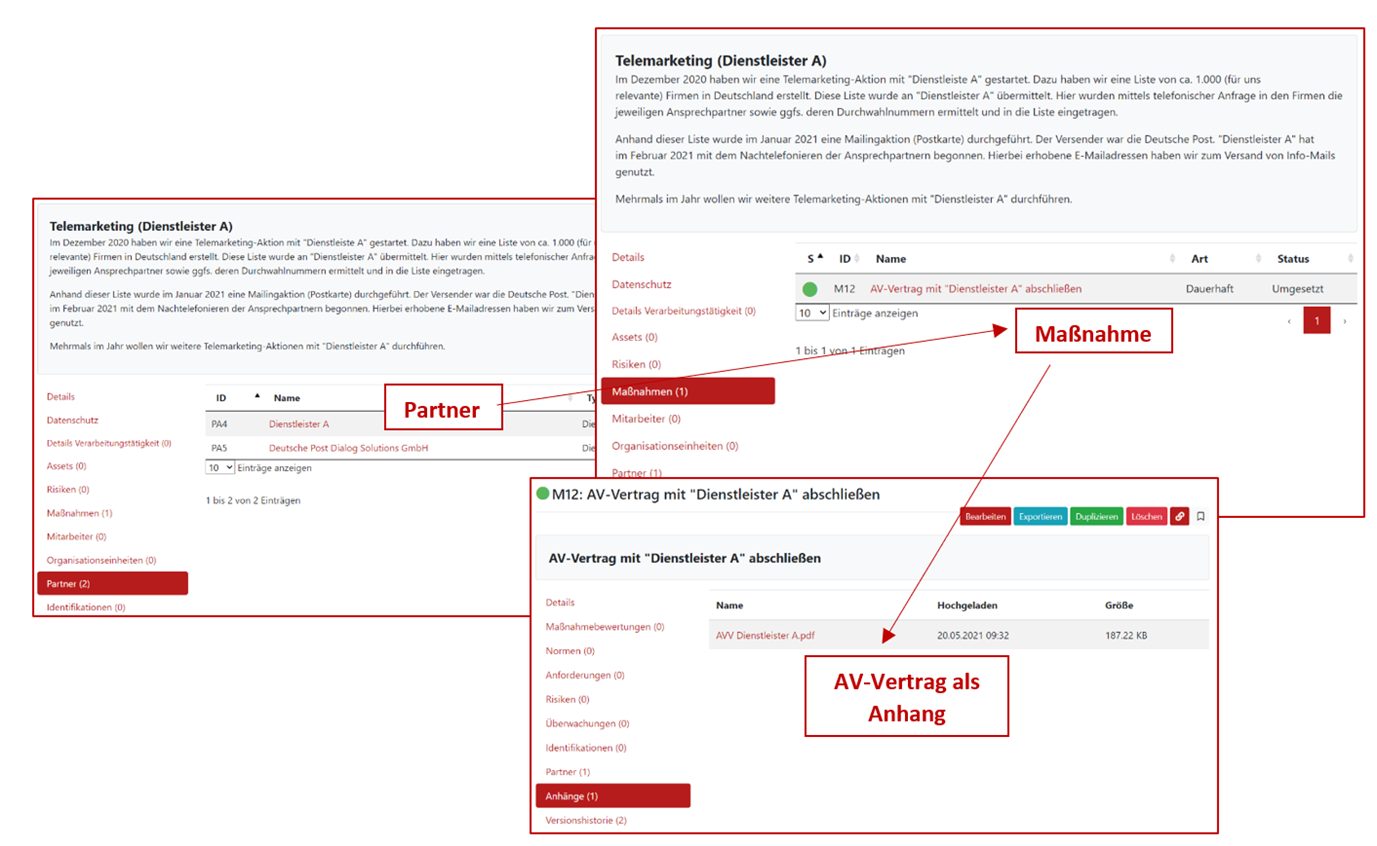

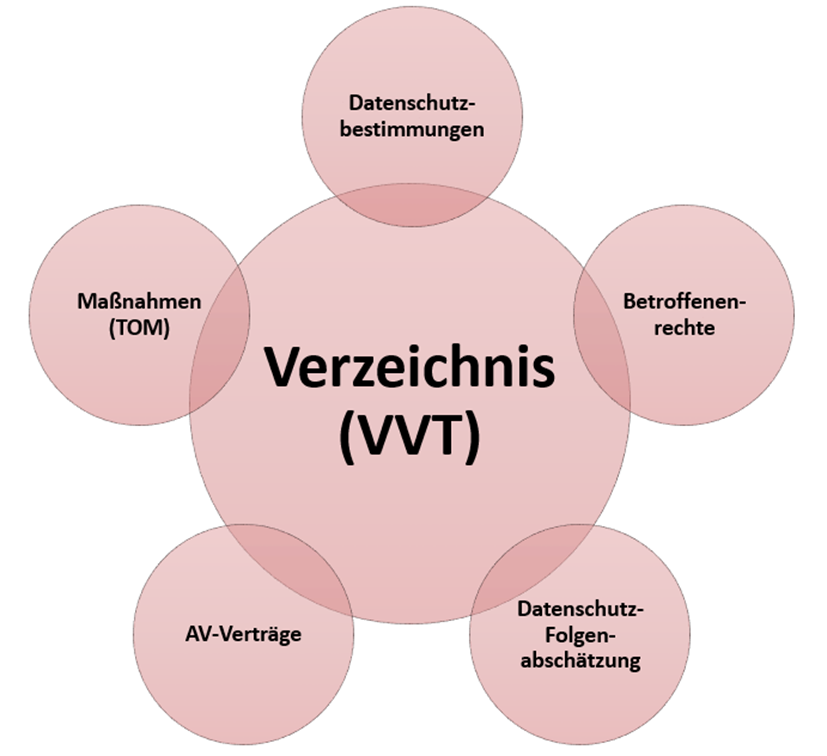

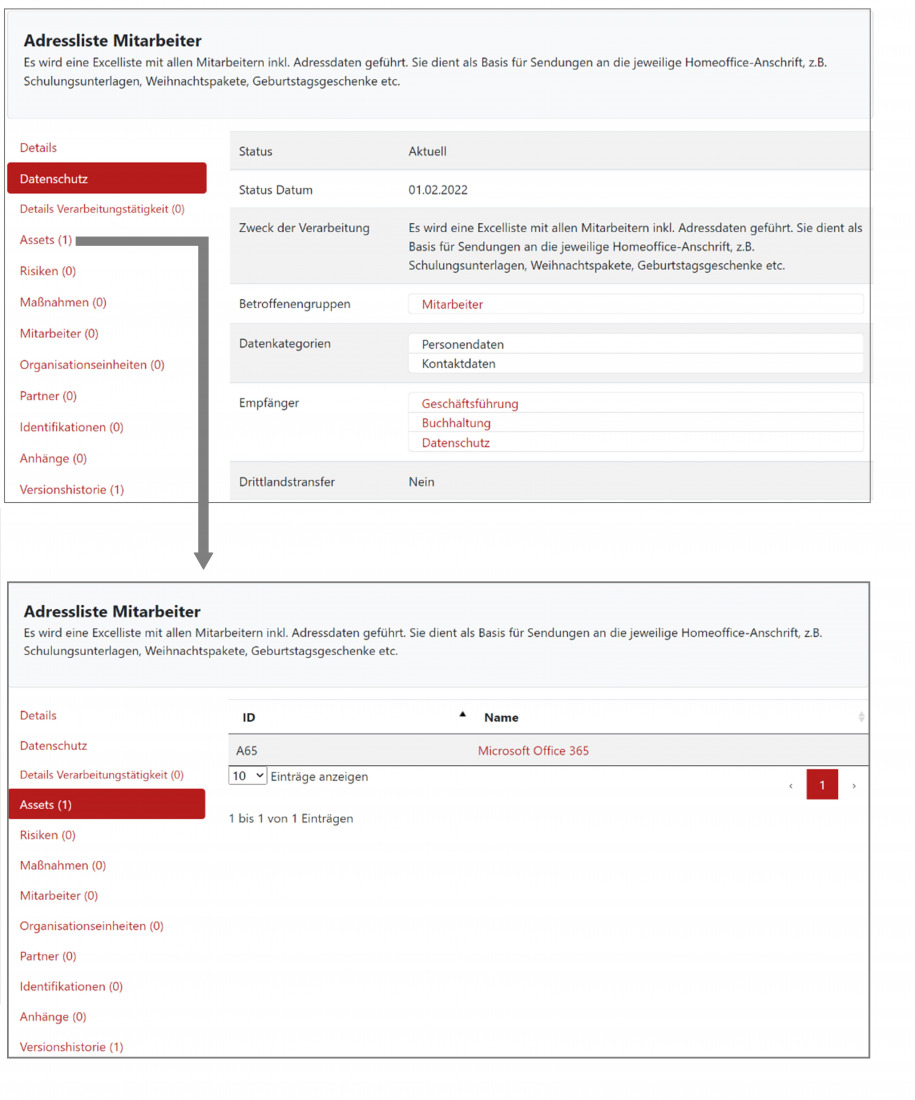

Außerdem hatte VW versäumt, einen Auftragsverarbeitungsvertrag mit dem Dienstleister zu schließen, der die Forschungsfahrten durchführte (Art. 28 DSGVO).

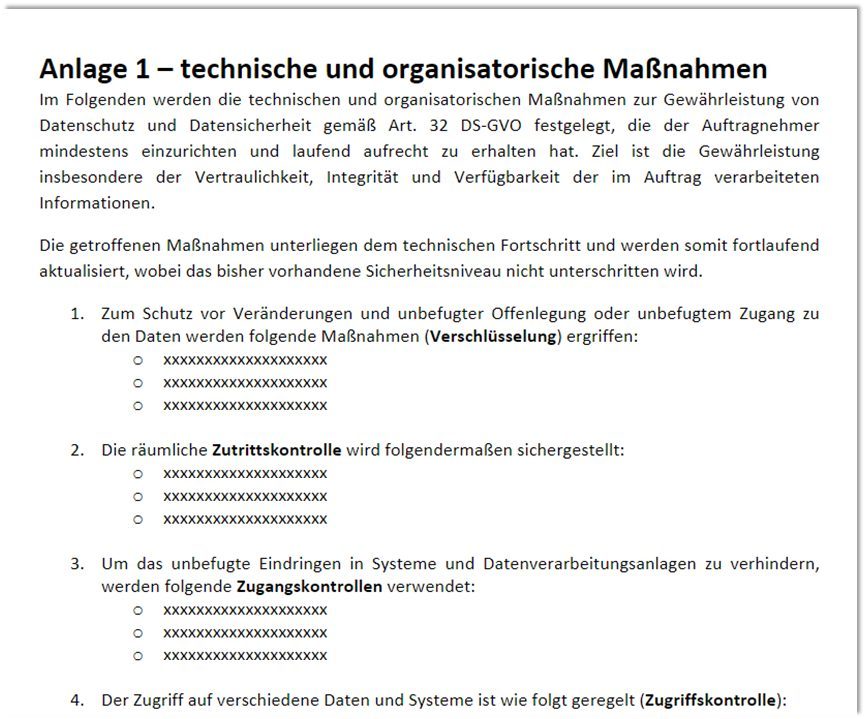

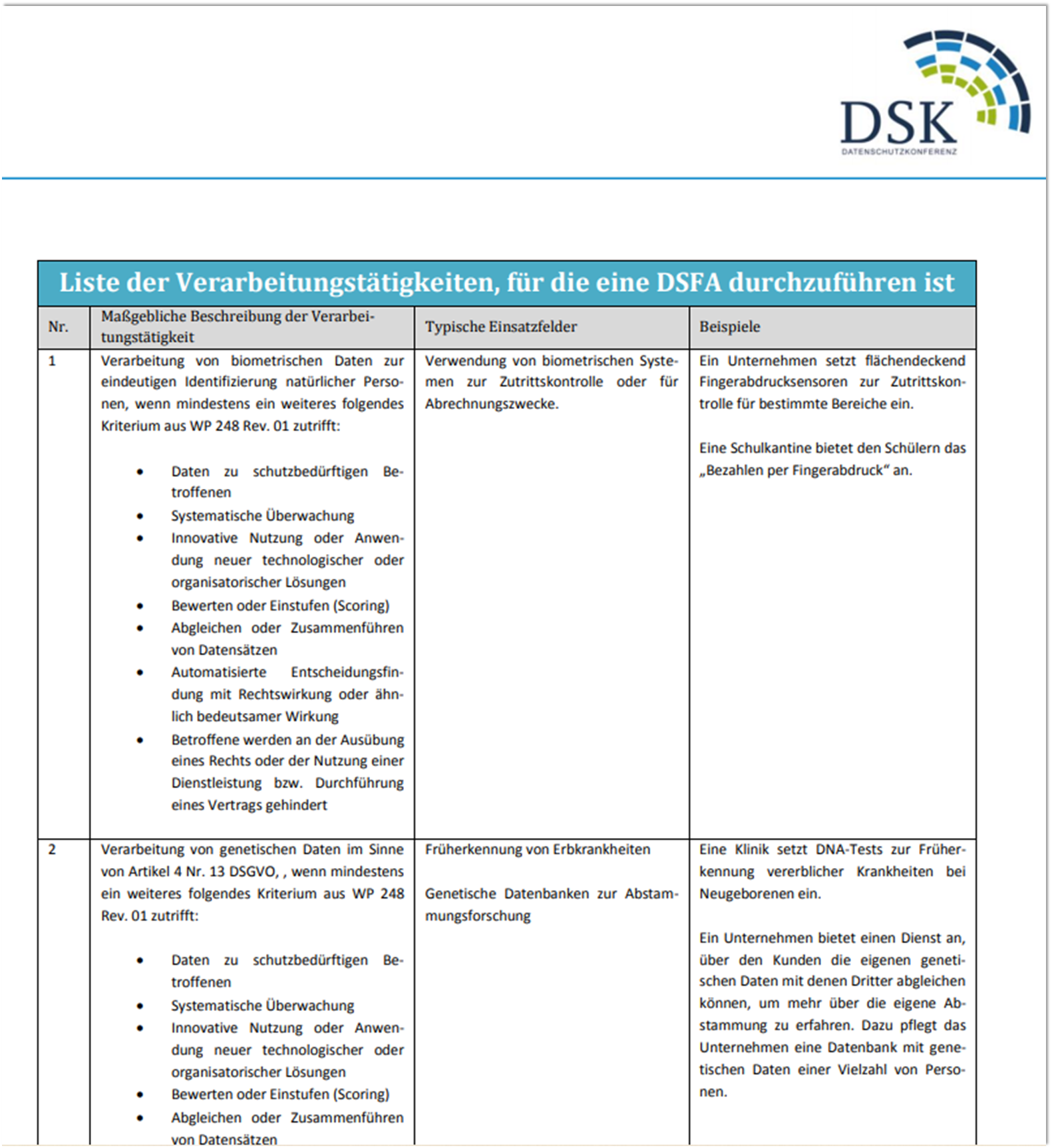

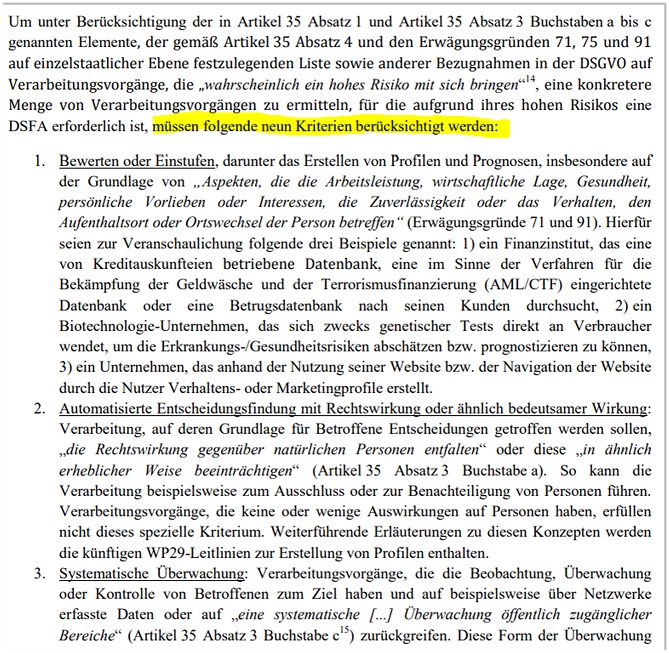

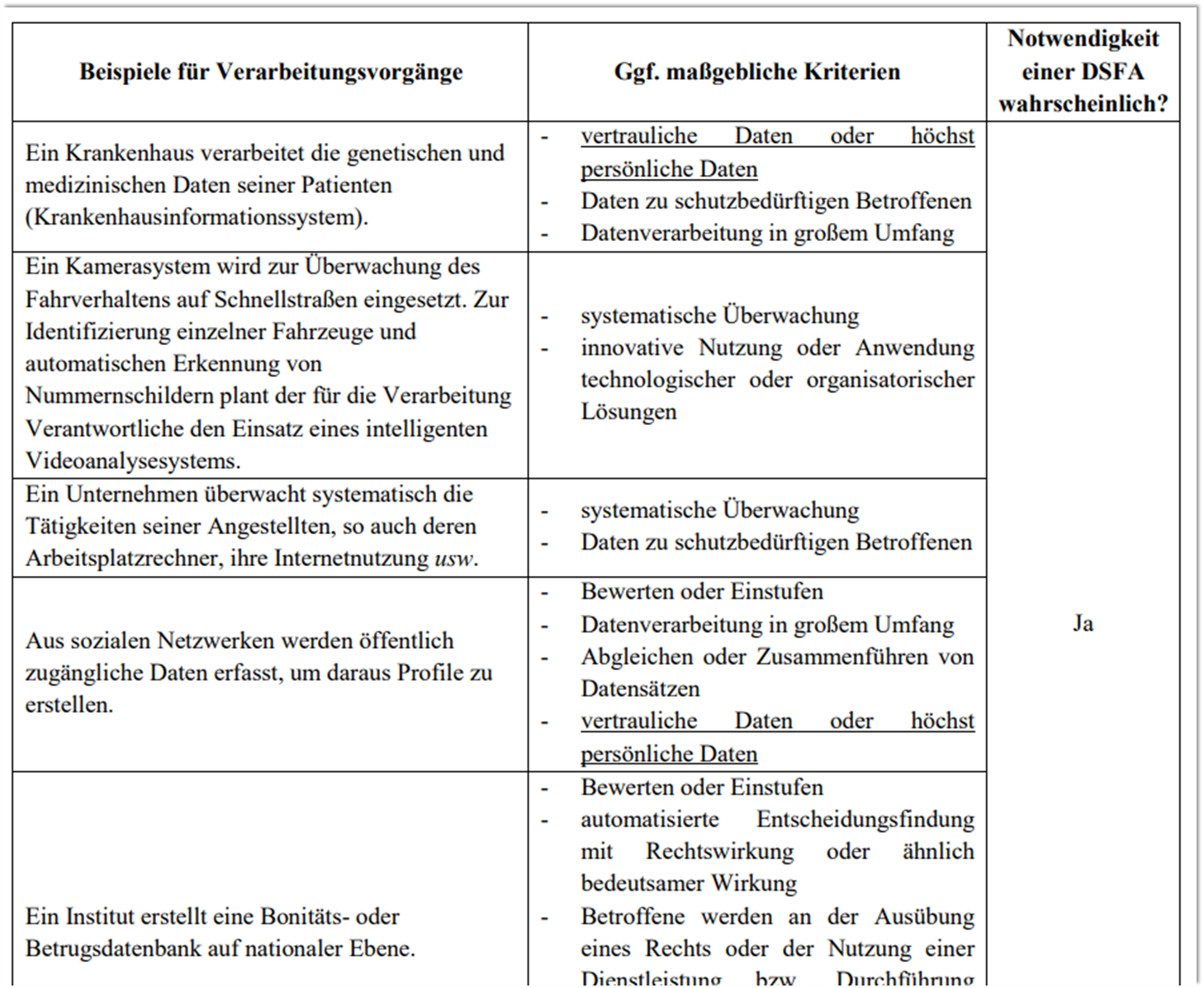

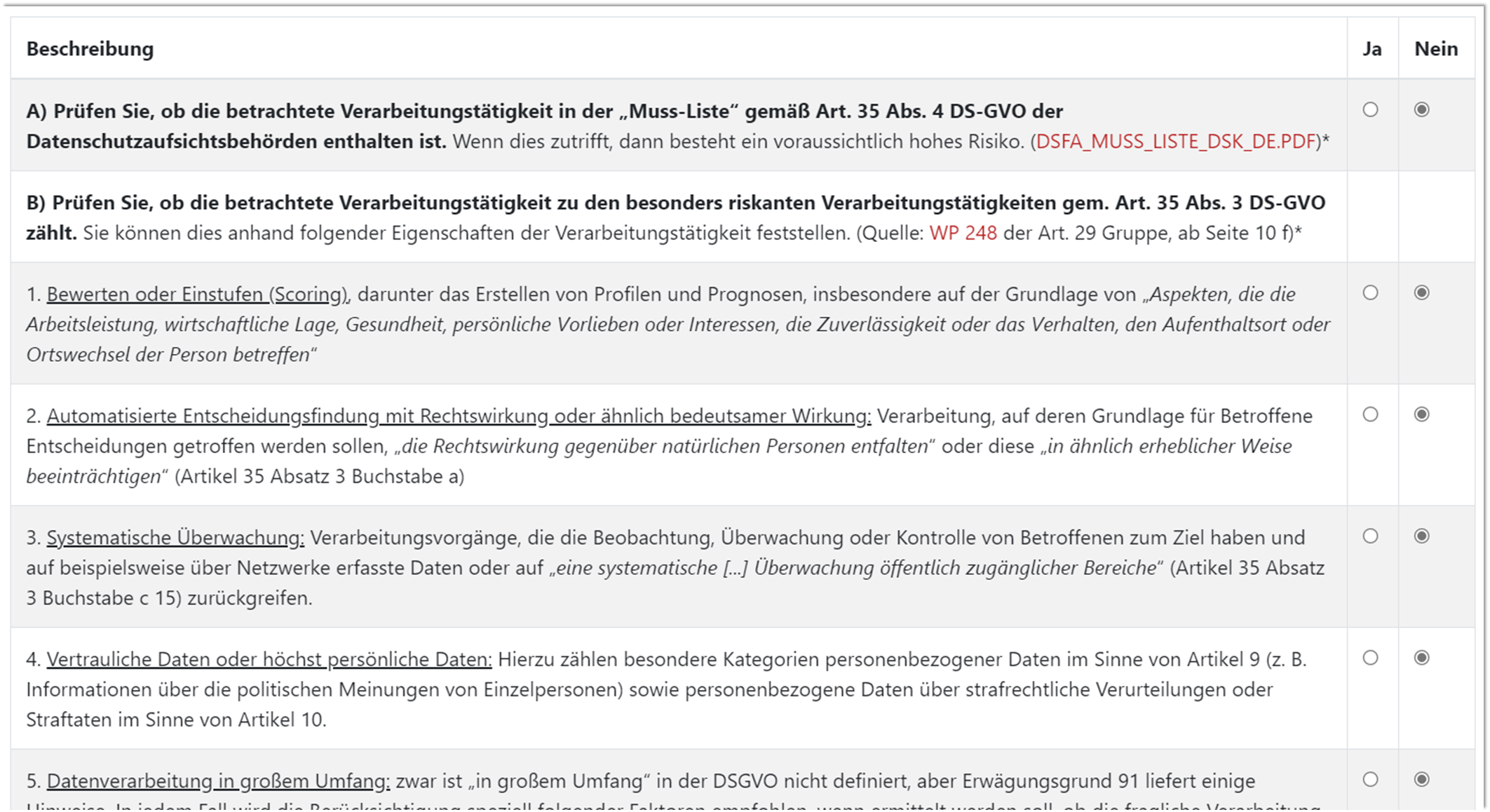

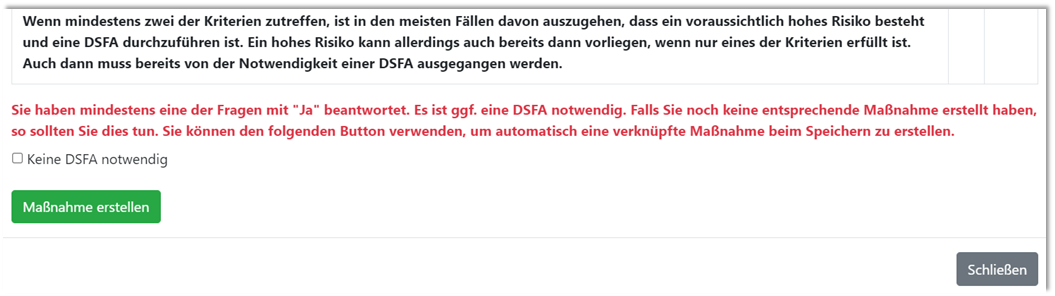

Weiterhin war keine Datenschutz-Folgenabschätzung (DSFA) durchgeführt worden (Art. 35 DSGVO) und es fehlte die Dokumentation der technischen und organisatorischen Maßnahmen im Verzeichnis der Verarbeitungstätigkeiten, was einen Verstoß gegen die Dokumentationspflicht (Art. 30 DSGVO) darstellt.

Die festgestellten Versäumnisse wurden durch die Volkswagen AG unverzüglich beseitigt.

Datenschutzverstoß eines Kreditinstituts

Am 28.07.2022 folgte ebenfalls von der Landesdatenschutzbeauftragten von Niedersachsen ein Bußgeld in Höhe von 900.000 Euro für ein Kreditinstitut (Bußgeldbescheid ist noch nicht rechtskräftig).

Das Unternehmen hatte Daten aktiver sowie ehemaliger Kundinnen und Kunden ohne deren Einwilligung ausgewertet. Dazu analysierte es u. a. das digitale Nutzungsverhalten und wertete unter anderem das Gesamtvolumen von Einkäufen in App-Stores, die Häufigkeit der Nutzung von Kontoauszugsdruckern sowie die Gesamthöhe von Überweisungen im Online-Banking im Vergleich zur Nutzung des Filialangebots aus.

Das Kreditinstitut hatte sich auf eine Interessenabwägung nach Art. 6 DSGVO berufen, jedoch „erlaubt es diese Rechtsgrundlage aber nicht, Profile für Werbezwecke zu bilden, indem man große Datenbestände auswertet“, so die Landesdatenschutzbeauftragte Barbara Thiel.

Datenschutz Bußgelder Juli 2022 in Spanien

In Spanien wurden diverse kleinere Bußgelder zwischen 300 Euro und 5.000 Euro verhängt, die meist einen Verstoß gegen die Grundsätze für die Verarbeitung personenbezogener Daten (Art. 5 DSGVO) zur Grundlage hatten. Besonders die fehlende „Datenminimierung“ (Art. 5 Abs. 1 c) DSGVO) und die fehlende „Integrität und Vertraulichkeit“ (Art. 5 Abs. 1 f) DSGVO) waren hier oft Thema.

Aber auch höhere Bußgelder wurden vergeben, z. B. verhängte die spanischen Behörden am 13.07.2022 ein Bußgeld in Höhe von 132.000 Euro für DKV Seguros y Reaseguros, S.A.E. Hier wurden Genehmigungen für medizinische Tests mehrfach per E-Mail an einen falschen Empfänger gesendet. Obwohl dieser die DKV immer wieder über den Falschversand informiert hatte, bekam er weiterhin die Unterlagen Dritter per E-Mail zugesandt. Durch dieses Vorgehen stellte die Behörde einen Verstoß gegen den Grundsatz der „Integrität und Vertraulichkeit“ fest (Art. 5 Abs. 1 f) DSGVO); ebenso ein Verstoß gegen Art. 32 und 33 DSGVO, da die Sicherheit nicht gewährleistet und die Datenpanne der Aufsichtsbehörde nicht gemeldet wurde.

Bußgelder Juli 2022 in Kroatien

Am 21.07.2022 verhängten die kroatischen Behörden ein Bußgeld in Höhe von 285.000 Euro für einen führenden Anbieter von Telekommunikationsdienstleistungen. Grund waren unzureichende technische und organisatorische Maßnahmen, die dazu führten, dass durch einen Cyberangriff auf Daten von ca. 100.000 Personen zugegriffen werden konnte. Das Unternehmen hatte die Datenpanne gemäß Art. 33 DSGVO umgehend an die kroatische Behörde gemeldet.

Im zweiten Fall wurde ebenfalls am 21.07.2022 einem Autohaus ein Bußgeld in Höhe von 4.000 Euro erteilt, weil ein Videoüberwachungssystem ohne entsprechende Informationsschilder eingesetzt wurde.

Bußgelder Juli 2022 in Dänemark, Griechenland und Polen

Am 14.07.2022 wurde in Dänemark ein Bußgeld in Höhe von 67.200 Euro an die Anwaltskanzlei SIRIUS verhängt, weil aufgrund eines Hackerangriffs Zugriff auf besonders sensible personenbezogene Daten von Mandanten stattgefunden hat. Bereits im März 2020 meldeten die Anwälte von SIRIUS, dass sich die Hacker bei dem Angriff Zugang zu den Servern der Kanzlei verschafften und diese verschlüsselten. Grund dafür waren unzureichende Sicherheitsmaßnahmen bei der Einrichtung des Remote-Zugriffs auf ihre IT-Systeme.

Die griechischen Behörden erteilten am 13.07.2022 ein Bußgeld in Höhe von 20 Millionen Euro an die Firma Clearview Al. Hier wurden mittels künstlicher Intelligenz biometrische Profile von Personen erstellt – ohne vorliegende Rechtsgrundlage (Art. 6 DSGVO) und ohne Information an die Betroffenen (Art. 12 + 14 DSGVO). Die dafür benötigten Daten wurden aus öffentlichen Internetquellen weltweit gesammelt (z.B. soziale Medien, Online-Videos, etc.), in einer Datenbank gespeichert und mit zusätzlichen Informationen angereichert (z. B. Standorte, Datum, Webseiten, etc.) Herausgekommen ist das Ganze im Laufe der erweiterten Ermittlungen aufgrund einer Beschwerde wegen nicht ordnungsgemäßem Nachkommen einer Auskunftsanfrage (Art. 15 DSGVO).

In Polen verhängte die Behörde am 06.07.2022 ein Bußgeld in Höhe von 12.450 Euro an die Firma Główny Geodeta Kraju, weil eine Datenpanne nicht an die Behörde gemeldet wurde (Art. 33 Abs. 1 DSGVO) und auch keine Information an die Betroffenen stattfand (Art. 34 Abs. 1 DSGVO). Bei der Datenpanne waren auf der Webseite der Firma Grundbuchnummern frei einsehbar. Durch diese ließen sich wiederum weitere personenbezogene Daten der Betroffenen ermitteln.

Neues, europäisches Bußgeldmodell der EDSA

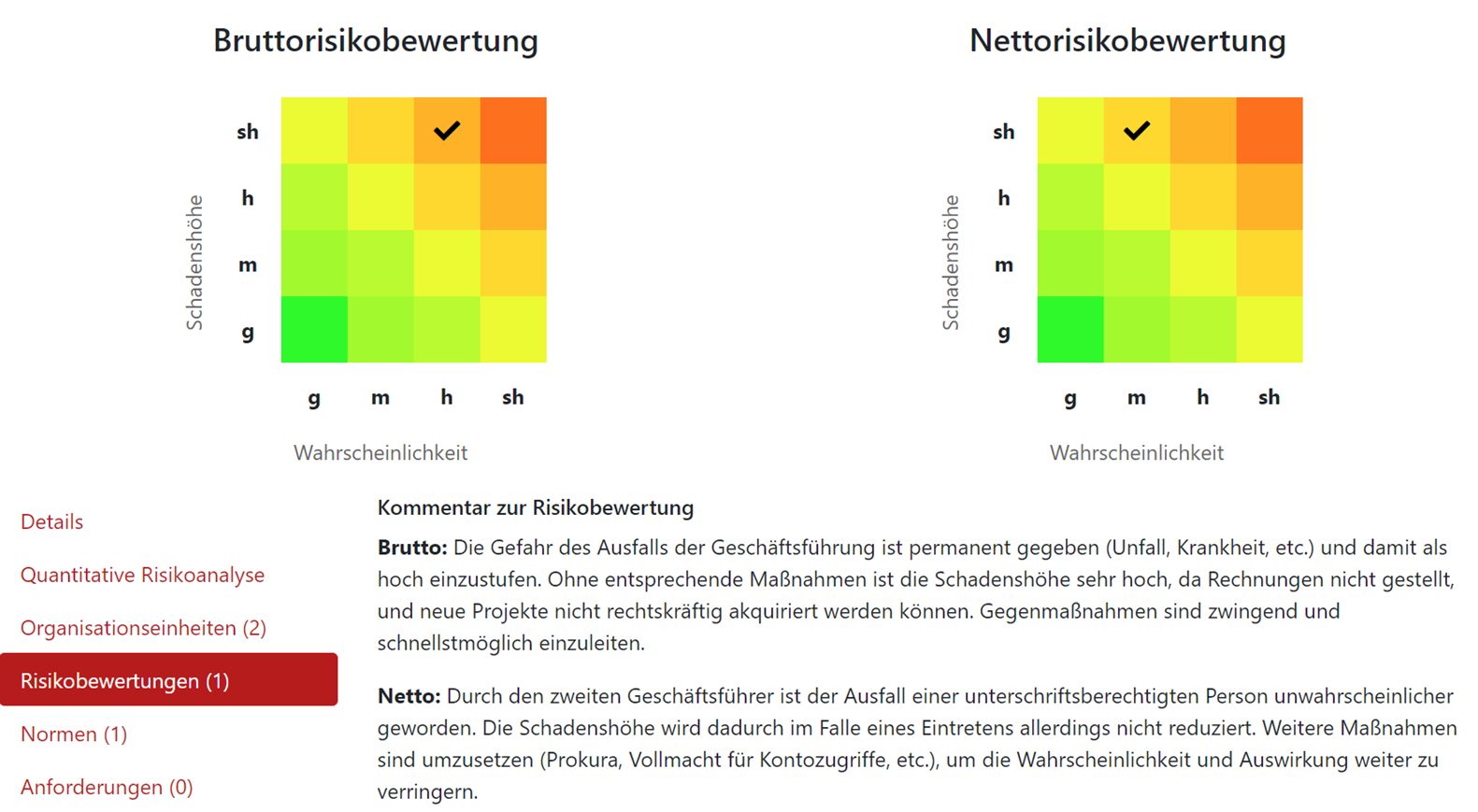

Bisher haben die nationalen Datenschutzaufsichtsbehörden eigene Konzepte zur Bemessung von Bußgeldern angewandt. Nun möchte der Europäische Datenschutzausschuss (EDSA) ein europaweit einheitliches Bußgeldmodell einführen. Am 12.05.2022 hat der EDSA neue Leitlinien (Guidelines 04/2022 on the calculation of administrative fines under the GDPR) für die Berechnung von Bußgeldern veröffentlicht. Diese sehen zur Berechnung von Bußgeldern fünf Schritte vor:

Schritt 1:

Identifizierung ob und in welchem Umfang (ein oder mehrere) sanktionswürdige datenschutzrechtliche Verstöße vorliegen und ob Art. 83 Abs. 3 DSGVO anwendbar ist.

Schritt 2:

Bestimmung des Ausgangswertes für die Bußgeldberechnung in Abhängigkeit von

- Art,

- Schwere und Dauer des Verstoßes,

- Vorsatz oder Fahrlässigkeit,

- Kategorien personenbezogener Daten

- Jahresumsatz des Unternehmens

Schritt 3:

Berücksichtigung von bußgeldmindernden oder verschärfenden Umständen, z. B.

- Maßnahmen zur Schadensminderung

- Vorherige Verstöße

- Meldung aus eigenem Antrieb

- Zusammenarbeit mit der Aufsichtsbehörde

Schritt 4:

Identifizierung der Maximalbeträge als Höchstgrenze der Geldbuße, also entweder 10 bzw. 20 Mio. Euro oder 2 % bzw. 4 % des Jahresumsatzes. Es muss jeweils der höhere Betrag zugrunde gelegt werden (Art. 83 Abs. 4 und 5 DSGVO).

Schritt 5:

Bewertung, ob der gewählte Bußgeldbetrag wirksam, abschreckend und verhältnismäßig ist (Art. 83 Abs. 1 DSGVO)

Die Leitlinie befand sich bis Ende Juni 2022 im öffentlichen Konsultationsverfahren. Jetzt bleibt es abzuwarten, inwieweit eingegangene Anmerkungen von der EDSA berücksichtigt werden und wann genau die finale Leitlinie in Kraft treten wird. Es bleibt auch spannend, wie hoch der Harmonisierungseffekt der Leitlinie sein wird, denn jeder Verstoß ist weiterhin einzeln zu betrachten und auch der weiterhin verbleibende Entscheidungsspielraum der Behörden wird weiterhin eine Rolle spielen.

Zusammenfassung

- Die genannten Beispiele von Bußgeldern zeigen, wie wichtig es ist, auf die Einhaltung der DSGVO zu achten.

- Es trifft nicht nur die großen Konzerne, auch kleinere Unternehmen haben bereits Bußgelder bezahlen müssen.

- Schon vermeintlich kleine Verstöße, z. B. nicht fristgerecht beantwortete Betroffenenanfragen oder eine fehlende Information, kann ein Bußgeld nach sich ziehen.

- Durch das neue Bußgeldmodell ist in Zukunft evtl. mit höheren Bußgeldern zu rechnen.

Über die Autorin:

Karin Selzer ist als Compliance- und Datenschutz Consultant, sowie interne Datenschutzbeauftragte bei der SAVISCON GmbH tätig.

Karin Selzer ist Consultant für Compliance & Datenschutz und interne Datenschutzbeauftragte bei der SAVISCON GmbH. Seit Januar 2021 kümmert sie sich um maßgebliche Richtlinien und die Umsetzung aller relevanten Themen rund um Compliance und Datenschutz. Zusätzlich steht sie unseren GRC-COCKPIT Kunden und Interessenten mit Rat und Tat zur Seite. Kontakt: karin.selzer@saviscon.de oder vernetzen Sie sich mit mir: ![]()

![]()

Ingo Simon ist Geschäftsführer der SAVISCON GmbH. Er hat das Unternehmen im Jahr 2010 gegründet und war bis 2018 größtenteils mit einigen Beratern in Kundenprojekten auf Basis von Dienstleistungsverträgen unterwegs. Ende 2018 übernahm die SAVISCON GmbH die Software des heutigen

Ingo Simon ist Geschäftsführer der SAVISCON GmbH. Er hat das Unternehmen im Jahr 2010 gegründet und war bis 2018 größtenteils mit einigen Beratern in Kundenprojekten auf Basis von Dienstleistungsverträgen unterwegs. Ende 2018 übernahm die SAVISCON GmbH die Software des heutigen